© 2020 Bitcoin Mexico - El mejor portal Bitcoin.

All rights reserved.

Contact by email info@bitcoin.com.mx.

La compañía israelí de seguridad digital ClearSky, dió a conocer a través de un informe publicado el pasado miércoles 24 de junio, que un grupo de delincuentes cibernéticos, también conocidos como hackers, podría ser el grupo responsable de los ataques realizados a diversos intercambios de cifrado, dentro de los que se encuentran intercambios "descentralizados"

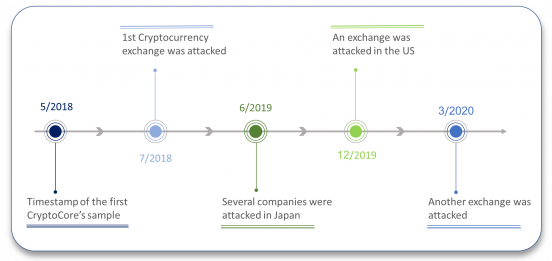

“En esta investigación, presentamos un grupo oculto y persistente, que se ha dirigido a los intercambios de cifrado, principalmente en los EE. UU. Y Japón desde principios de 2018. El actor ha robado con éxito millones de criptomonedas” señaló el consorcio.

ClearSky indicó en su reporte que se estimó que el colectivo cibercriminal al que denominaron CryptoCore, logró hacerse con más de 200 millones de dólares, en un periodo de dos años.

"Evaluamos con un nivel medio de certeza que el actor de la amenaza tiene vínculos con la región de Europa del Este, Ucrania, Rusia o Rumania en particular", señalaron.

Al respecto, Boaz Dolev, cofundador de ClearSky, mencionó que su compañía localizó por lo menos cinco hacks de intercambio de 2018 a 2020, los cuales tienen la característica de haber seguido un patrón en particular, aunque se negó a identificar estos intercambios en el registro.

"Pueden atacar muy rápidamente", señaló Dolev sobre CryptoCore, además de indicar que el grupo delictivo en la web puso en marcha un ataque solo 12 horas después de haber registrado nuevos nombres de dominio. "No son un grupo grande, tal vez de tres a cuatro personas... una operación pequeña pero efectiva".

Es importante señalar que, otras empresas han llamado al mismo grupo de ciberdelincuentes con diferentes nombres, como "Tortuga Leery".

“Lo llamamos ‘CryptoCore’ (o ‘Crypto-gang’), también conocido como ‘Contraseña peligrosa’, ‘Leery Turtle’ ”.

En el documento realizado por la firma de seguridad, los presuntos ladrones son ladinos sin ningún tipo de entrenamiento o apoyo militar, esto debido a que los ataques fueron descritos como "mucho menos sofisticados" que los llevados a cabo por oficiales de inteligencia militar rusos, acusados de influir en las elecciones estadounidenses mientras usaban bitcoin en 2016.

"Son ciberdelincuentes y sabemos de otros grupos similares de cibercrimen", dijo el líder del equipo de inteligencia de amenazas. "Para que tal ataque tenga éxito, por lo general, los empleados de [intercambio de cifrado] deben ser vulnerables a la ingeniería social... [No] vimos a este atacante explotar VPN [redes privadas virtuales], por ejemplo, que es algo que a menudo ver con otros grupos ".

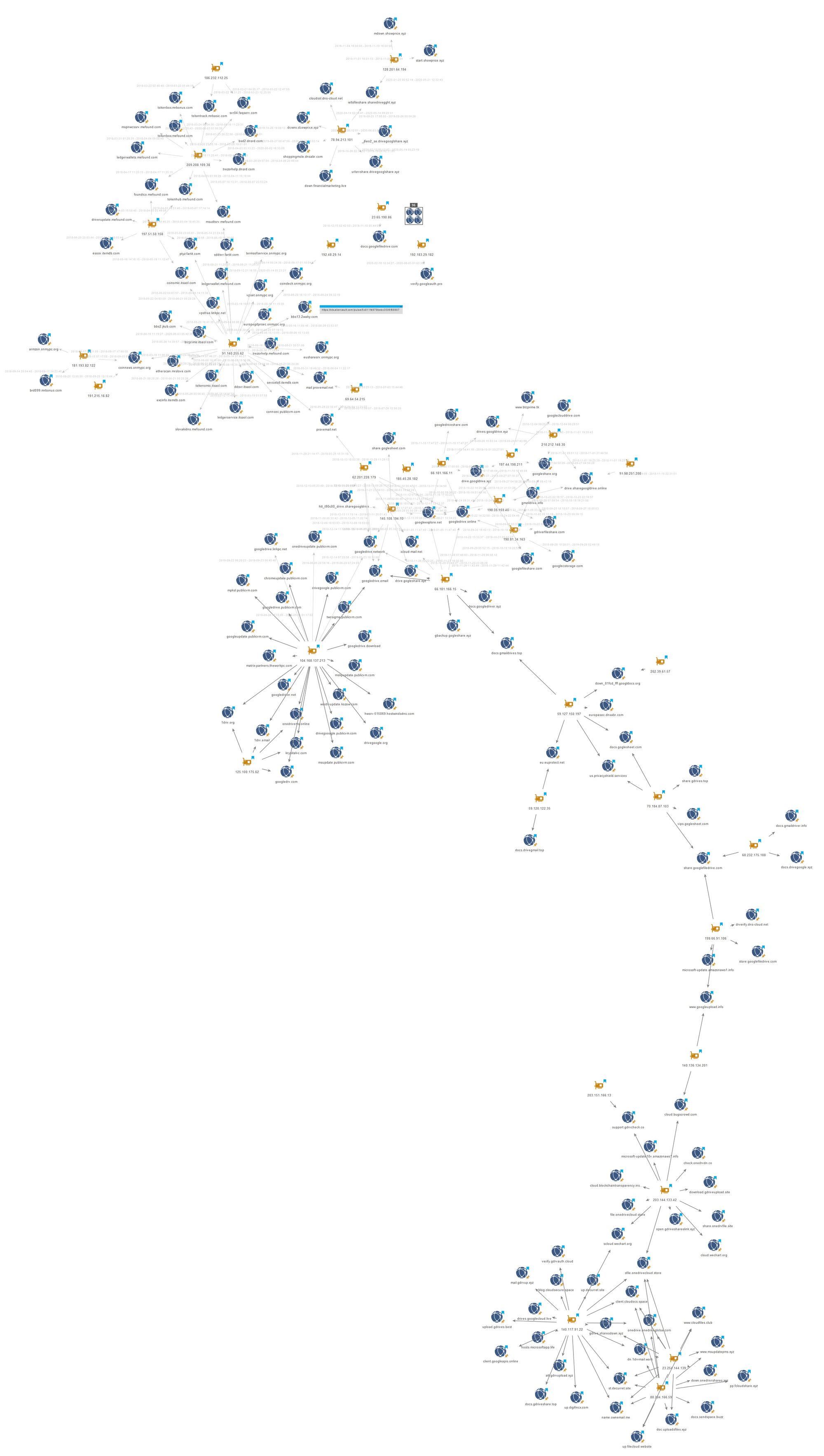

El siguiente gráfico de Maltego visualiza la infraestructura digital CryptoCore, principalmente direcciones IP dedicadas vinculadas a dominios C&C a través de DNS pasivo. La estructura larga y en forma de cadena del gráfico demuestra una fuerte conexión entre los indicadores de red.

Dolev señaló que los intercambios de cifrado que no utilizan el mismo nivel de prácticas de seguridad que las instituciones financieras los bancos, se convierten en instituciones vulnerables a los ataques ya señalados.

El documento presentado por ClearSky, detalla cómo es que el grupo de ciber criminales supuestamente obtuvo acceso a las cuentas privadas de correo electrónico de varios ejecutivos de los intercambios. Posteriormente, la agrupación utilizó el spear phishing (estafa de correo electrónico o comunicaciones dirigida a personas, organizaciones o empresas específicas), y se hizo pasar por un empleado de alto rango, “ya sea de la propia empresa objetivo o de una empresa que se ocupa del objetivo”, con la finalidad de hacerse con la información necesaria para conseguir los permisos a las billeteras cripto.

Al respecto, el actual jefe de seguridad en el intercambio de activos digitales Kraken, Nicholas Percoco, señaló: "Vemos rutinariamente intentos a través de múltiples vectores de ataque, incluidos los intentos de ingeniería social", por lo que su compañía a menudo comparte información con otros intercambios dirigidos por tales campañas criminales.

Haciendo caso omiso de CryptoCore, Percoco indicó que es común que este tipo de grupos delictivos tengan en la mira a diversas instituciones del mismo sector, destacando las personas que laboran al interior de los intercambios.

El concepto de la mencionada campaña de ingeniería social, al parecer tiene algo de sentido para el jefe de seguridad de Kraken, quien además de los controles técnicos, se enfoca en sesiones de capacitación para todo su personal, dado que "no se puede parchear a un humano".

"Llevaremos a todos nuestros empleados, incluidos los ejecutivos, a través de una amplia capacitación en seguridad", indicó Percoco. "Profundizamos en la seguridad de la red doméstica, la seguridad de las redes sociales, incluso en la seguridad de su propio dispositivo personal".

No obstante, el cofundador de ClearSky, Boaz Dolev, indicó que, si se toma mayor consideración al hecho de que un gran número de personas tuvo que migrar al trabajo remoto a causa del COVID-19, los intercambios de cifrado enfrentan un "mayor riesgo" en 2020.

De hecho, Blatt agregó que el grupo de hackers CryptoCore, comenzó a aumentar sus actividades desde que inició la actual crisis provocada por el coronavirus.

Te podría interesar: